最近出海圈里传开了一个消息。

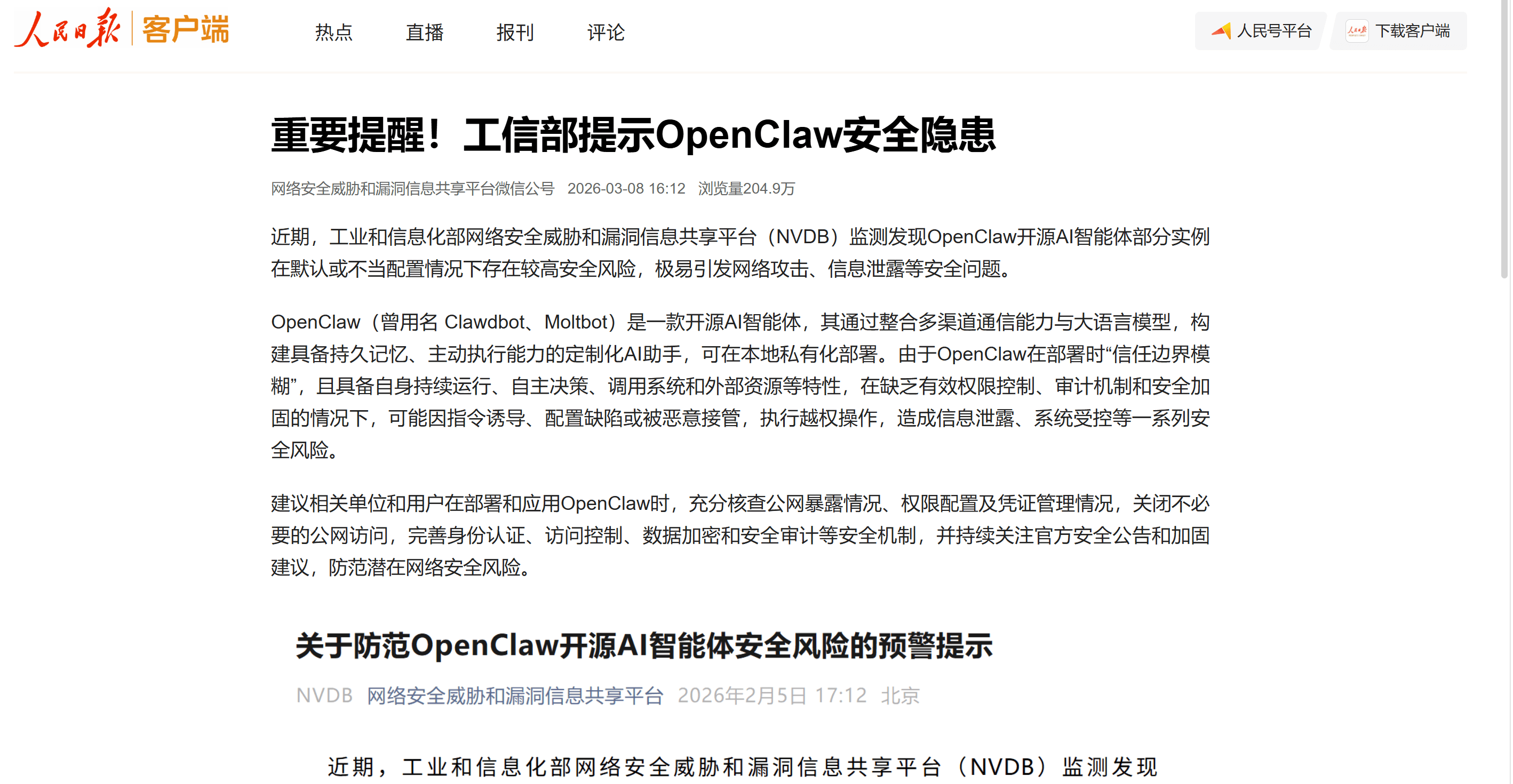

工信部与安全专家联合提示:OpenClaw部署不当,可能导致账号密码、私密文件泄露。目前全球已有超过 27万个公网实例暴露 在风险之中。

消息一出,不少正在用或打算用龙虾的出海团队开始紧张——

"龙虾还安全吗?"

"我们的广告账户数据会不会被盗?"

"是不是先暂停观望?"

这些担心是正常的。但这件事,被很多人 误读了 。

01 那27万个暴露实例,是谁在用

这27万个实例,绝大多数来自个人开发者和技术爱好者——他们把龙虾直接装在个人电脑或云服务器上,没有任何身份验证,直接暴露在公网。

用更直白的话说:这相当于把公司的服务器密码贴在大门口。

这是使用方式的问题,不是龙虾这个工具本身的问题。

出海企业的使用场景,和这个完全不同。

02 自建龙虾 vs EasyClaw出海企业版企业级托管,安全架构差在哪

这才是出海团队真正需要搞清楚的问题。

🔴 自建龙虾的典型风险

直接暴露公网,任何人都可以尝试访问

广告账户密码、API Token 明文存在本地

没有操作日志,谁在用、做了什么,查不到

出了事没人兜底,全靠自己排查

✅ EasyClaw出海企业版的安全保障

数据加密传输与存储:传输层采用 TLS 1.3,存储层采用 AES-256 加密,全链路不留明文

企业数据严格隔离:不同企业之间数据完全独立,无交叉访问

不用客户数据训练模型:你的业务数据只属于你,不会被用于任何模型训练

支持私有化部署:数据完全在企业内部流转,零上传至第三方

符合国内数据安全法规:满足《数据安全法》《个人信息保护法》相关要求

操作审计全程记录:每条指令有据可查,出了问题随时可追溯

如有更高安全要求,可选择“本地化部署方案”,数据完全在你自己的环境里。

03 最近有人说龙虾会泄露机密,怎么看这个问题

这类 AI 泄密事件,通常发生在一种情况下:

用户主动把机密信息粘贴进了公共 AI 工具。

比如,直接在 ChatGPT 里粘贴公司合同、客户数据、内部报告——这些信息会进入公共模型的训练数据,这才是真正的泄密。

EasyClaw出海企业版的防护机制:

1.企业数据不出企业:所有处理在隔离环境内完成

2.敏感信息识别与脱敏提示:遇到疑似敏感内容,系统会主动提示

3.操作日志全程记录可审计:每一步都有痕迹,可追溯

4.本地化部署选项:选择私有化部署后,数据零上传

当然,工具再安全,也需要企业自己建立 AI 使用规范——明确哪些信息不能输入任何 AI 工具,这是企业数据管理的基本动作。

04 选龙虾之前,先问这5个问题

工信部这次提示,对整个行业是件好事——它让更多企业开始认真对待 AI 工具的安全问题,而不只是盯着功能演示。

我们建议出海团队在选择任何 AI 工具时,先把这5个问题问清楚:

1.数据存在哪里? 是你自己的环境,还是第三方服务器?

2.谁能访问? 有没有权限管控机制?

3.操作有没有记录? 出了问题能不能追溯?

4.凭证怎么保管? 广告账户密码、Token 有没有加密?

5.出了事谁来处理? 有没有专业的响应机制?

这5个问题的答案,比"这个工具能做什么"更重要。

05 一个判断

AI 龙虾的热度还在上升,入局的团队越来越多。

真正会在这波讨论之后留下来的,是那些从一开始就按企业级标准做安全设计的产品——不是因为被点名了才补,而是本来就应该这样做。

EasyClaw出海企业版,TLS 1.3 + AES-256 + 数据隔离 + 操作审计,从设计之初就是企业级安全架构。

出海企业的数据安全,不能将就。

登录:bot.cmcm.com→即刻拥有一只出海企业真正的24h工作的AI全能助理。

出海龙虾找猎豹

扫码填写表单

一键申请体验龙虾出海战队

(扫码后务必进群,有专人答疑)